Summary

この記事では、自動車サイバーセキュリティの最前線を探求し、特に30秒でハッキングされる手口とその対策について掘り下げています。このテーマは、私たちの日常生活にも直結しているため、多くの人々にとって重要な価値があります。 Key Points:

- 起亜車のAPI脆弱性がもたらす驚愕の危険性を解説し、従来のセキュリティ対策では対応できないことが明らかに。

- ナンバープレート情報を悪用したリアルタイムでの車両制御が可能になり、新たな認証システムの必要性が浮き彫りに。

- ゼロトラストアーキテクチャやハードウェアセキュリティモジュール導入など、今後の対策についても詳しく紹介。

車は30秒でハッキングされる可能性がある

現代の車は単なる移動手段ではなく、高度なソフトウェアやインターネット接続機能、リモート制御能力を備えたコンピュータそのものです。しかし、このようなスマート機能には見過ごされている危険性も伴います。つまり、あなたの車も他の接続デバイスと同じようにハッキングされる可能性があります。

最近では無線通信の脆弱性やキーリプレイ攻撃などによって、この問題が浮き彫りになっています。具体的には、車両とスマートキー間で送信される信号を傍受し、それを再送信することで不正アクセスできるということです。このため、安全対策として暗号化技術や二段階認証を導入することが非常に重要となります。また、耐衝撃性や耐熱性に優れた材料で作られた電子機器を使用することで物理的なハッキングからも防ぐことができます。

現代車両のサイバーセキュリティの脆弱性とは

| 自動車セキュリティの重要性 | 現代の車両は高度なソフトウェアとインターネット接続機能を持つコンピュータであり、サイバー攻撃の脅威が増加しています。 |

|---|---|

| 代表的な脅威 | テレマティクスシステムへの攻撃、インフォテインメントシステムへのマルウェア注入、ワイヤレスキーフォブへのリレー攻撃などがあります。 |

| 対策方法 | 暗号化技術や二段階認証を導入すること、新しいファームウェアの適用、GPS追跡機能の活用が推奨されます。 |

| APIセキュリティ強化 | 多要素認証やトークンベースの安全策を利用し、不正アクセスから保護する必要があります。 |

| 今後の展望 | 自動運転技術が進化する中、自動車メーカーはサイバーセキュリティを優先課題として扱うべきです。 |

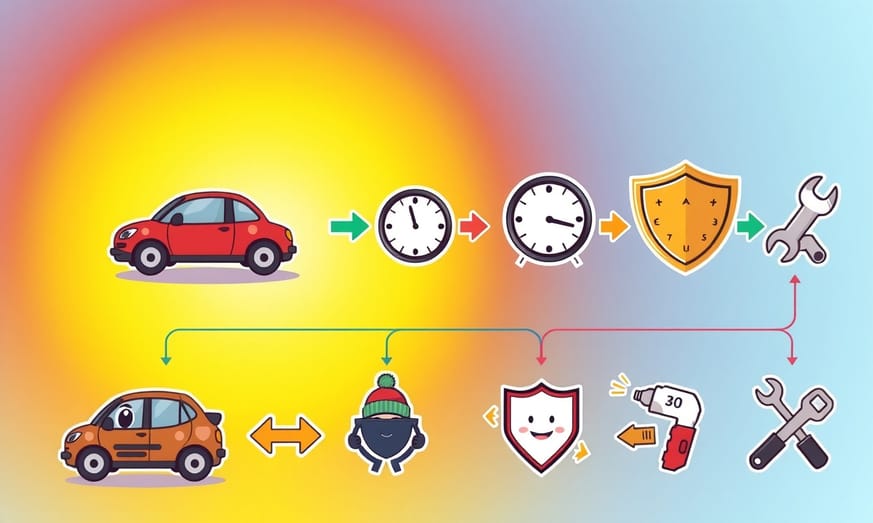

どのようにして攻撃者は車を遠隔操作するか

1. **テレマティクスシステムへの攻撃**

テレマティクスシステムは、ナビゲーションや診断情報をクラウドに接続し、ロック/アンロックやエンジン始動、車両追跡などのリモート操作を可能にします。ハッカーは、このようなシステム内の脆弱性を利用して遠隔アクセスを得ることができてしまいます。この手法にはOBD-IIポートからデータへアクセスしたり、スマートキーシステムの欠陥を突いたりする方法も含まれます。また、多くの場合CANバス(コントローラーエリアネットワーク)への不正侵入も見られます。このような攻撃に対抗するためには、新しいファームウェアの適用や暗号化技術の導入が重要です。加えて、防犯装置としてGPS追跡機能や信号遮断デバイスも効果的と言えるでしょう。

接続された車両が脆弱な理由

Free Images

Free Imagesテレマティクスシステムへの攻撃手法

**1. Apple CarPlay / Android Autoによるマルウェア注入:** ハッカーはこれらのシステムの脆弱性を突いて、BluetoothやWiFi経由で感染した電話から自動車にマルウェアをインストールします。

**2. CAN-BUSを利用した横移動:** 一度インフォテインメントシステムにマルウェアが侵入すると、CAN-BUSネットワークを通じてブレーキやハンドリング、エアバッグなどの重要なシステムにも広がる可能性があります。

**3. WiFi経由でのリモート操作:** インフォテインメントシステムがオープンまたは暗号化が弱いWiFi接続を持っている場合、攻撃者は遠隔地からアクセスし、自動車のさまざまな機能を制御できるようになります。

**4. USB/SDカード経由のマルウェア:** ハッカーは音楽や動画ファイルにマルウェアを埋め込みます。そのファイルが再生されると悪意あるコードが実行され、自動車機能への制御権限が奪われることになります。

**5. スマートフォン連携アプリへの攻撃:** 多くの自動車メーカーは、ユーザーが自分の車をスタートしたりロックしたり追跡したりできるモバイルアプリケーションを提供しています。しかし、このようなアプリケーションにはセキュリティ上の脆弱性も存在します。例えば、

- **セッションハイジャック:** ハッカーが有効なセッションを傍受すると、本物の所有者になりすまして制御権限を得られます。

- **弱い認証バイパス:** アプリが強固な認証プロセスなしで運用されている場合、ハッカーはクレデンシャル情報をブルートフォース攻撃やAPIフロー利用して取得できます。

- **悪意あるアプリ模倣:** 攻撃者は公式アプリに似せた偽版を作成し、ユーザーからクレデンシャル情報などを書き取ります。

- **Bluetoothペアイング攻撃:** 一度ハッカーがあなたの車とBluetoothでペアイングすると、メッセージ傍受や連絡先へのアクセス、自動車機能への介入も可能になります。

**6. ワイヤレスキーフォブへの攻撃:** ワイヤレスキーフォブは無線信号によって自動車のロックおよびアンロック操作を行います。ここでも信号捕捉や操作変更によって危険があります。

- **リレー攻撃:** ハッカーは信号増幅器でキー・フォブ信号範囲を延長し、遠隔地からロック解除やエンジン始動まで行えるようになります。

- **ロールジャム攻撃:** 攻撃者はいったん信号キャッチしてそれを再送することで、安全メカニズム回避してドア解錠できます。

このように、自動車技術には様々なサイバー脅威がありますので、それぞれ十分注意する必要があります。

インフォテインメントシステムの脆弱性を利用する方法

さらに、多くのコネクテッドカーは4G/5Gなどの内蔵セルラーネットワークを使用してリモートアクセスやアップデートを行っています。このため、セルラー攻撃にも脆弱です。これらの点について考慮することは非常に重要です。

スマートフォンアプリからの攻撃リスク

例えば、SS7攻撃では通信ネットワークの脆弱性を利用してメッセージを傍受したり、自動車制御に関連するアカウントを乗っ取ったりできます。また、不正な通信塔(IMSIキャッチャー)を使ってデータを傍受したり、接続された自動車に悪意のあるソフトウェア更新を送信したりする手法も存在します。このような状況では、自分自身だけでなく、自動車そのものやその周辺システムについてもしっかりと理解し、防御策を講じる必要があります。

さらに、スマートフォンアプリ経由でも多くの攻撃リスクがあります。具体的にはアプリ内で使用される通信プロトコルや暗号化方式、その脆弱性について知識を持っておくことは重要です。そしてBluetoothやWi-Fi接続時には、中間者攻撃など悪意ある手法による危険も潜んでいます。そのためユーザーとしては定期的なアプリ更新や、不審なアプリケーションのインストール回避など基本的な対策も忘れず行うべきでしょう。

無線キー fob の攻撃手法とは何か

- **APIアクセスの強化認証**:単純なユーザー名とパスワードによるログインを許可するのではなく、多要素認証(MFA)やトークンベースのセキュリティを導入して、不正アクセスから車両APIを守るべきです。

- **V2Xフリートセキュリティ**:接続された車両同士やインフラとの通信(V2X)は非常に重要ですが、暗号化が行われていない場合、ハッカーが偽の「今すぐブレーキ」コマンドを送信し、一斉に事故を引き起こす可能性があります。したがって、安全なV2Xメッセージングは不可欠です。

- **暗号化と安全な通信**:もし車両とクラウド間のデータが暗号化されていないなら、ハッカーが信号を傍受することができてしまいます。そのため、この通信も確実に保護されるべきです。

USBポートとメンテナンスポートを狙った攻撃について

さらに、USBポートについても注意が必要です。現在、多くの車では認証なしにUSBデバイスが接続できてしまい、その結果としてマルウェアの感染などがわずか数秒で行われてしまいます。これには、USBのソースを確認してからファイル実行を許可する仕組みが求められます。

また、キー fob の信号は中継攻撃によって傍受され、不正にロック解除されることがあります。この問題への対策としては、ダイナミックキー交換による暗号化技術の導入が有効です。こうした多層的なセキュリティ対策によって、自動車業界全体の安全性向上につながります。

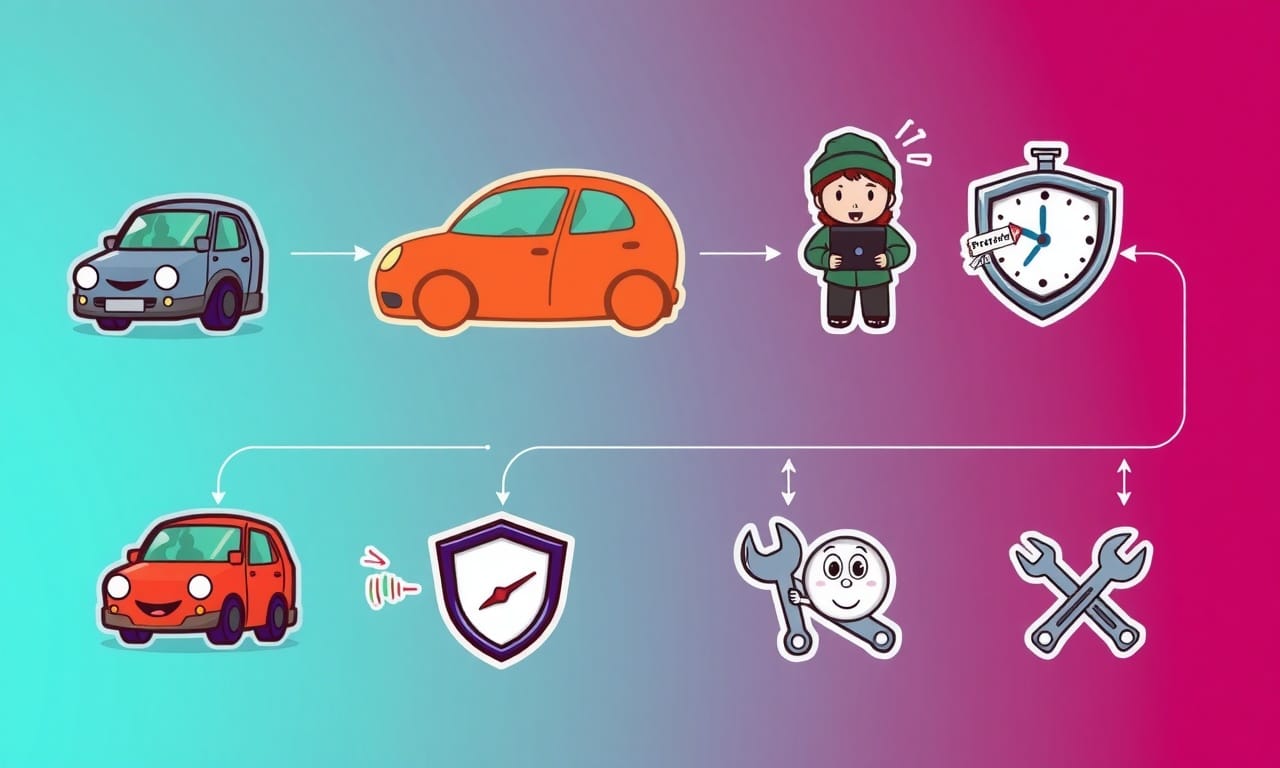

自動車メーカーが取るべき対策

## **要点:自動車セキュリティはもはや鍵だけではない**

車両盗難の時代は変わりつつあります。泥棒たちはもはやバールや盗んだ鍵を必要としていません。彼らが求めているものはインターネット接続と、不十分に保護されたAPI、信号が壊れたキー・ファブや安全でないUSBポートです。そして、Kiaだけではありません。他の多くのメーカーでもホンダ、日産、BMW、メルセデスなどと同様なセキュリティ上の欠陥が見つかっています。これら全てによって示される問題は、自動車メーカーたちが革新に注力する一方で、自身の車両内およびフリート全体におけるサイバーセキュリティへの重要性を軽視または後回しにしているということです。「最近発見された事例には、接続された自動車向けとして複雑なAPIプロトコル(gRPC, MQTT, RESTなど)が持つ課題が強調されています」とAPIセキュリティ企業WallarmのCEOイワン・ノヴィコフ氏も述べています。「自動車メーカーには、不正アクセスから守るためにもより強固な認証手段と通信チャネルの確保を優先的に進める必要があります。」

自動運転技術が進化する中、自動車メーカーもその安全策について考え直さなければならないでしょう。サイバーセキュリティとは単なるデータ保護だけではなく、人々の物理的安全まで守ることなのです。

Reference Articles

「空き巣」が狙わない家が"やっている防犯対策" マンション ...

一戸建て住宅では、盗難防止装置「イモビライザー」の機能を無効にしてしまうイモビカッターや、スマートキーを活用したリレーアタックによる手口、また、 ...

Source: 東洋経済オンライン日経コンピュータ 発売日・バックナンバー

日経コンピュータのバックナンバー423点の一覧です。(10ページ目 30件表示)「ITを活かした投資対効果の高い戦術策定と意思決定」に... 定期購読なら割引や送料無料も。

Source: Fujisan.co.jp協会ニュース

日本量子コンピューティング協会は、量子コンピューティング技術の普及と発展をリードし、日本の産業や学術界における革新的な成長を促進することを使命とします。

Source: 一般社団法人日本量子コンピューティング協会横田英史の読書コーナー - E.I.S

人間と動物の垣根を越えて病気の治療法を考える統合進化医学「汎動物学(Zoobiquity)」を紹介した書。人間がかかる病気の原因や症状を、動物の病気から解き明かす。

Source: eis-japan.com登場人物一覧(オンライン) - Grand Theft Auto V(グランドセフト ...

GTA:Onlineに登場する人物一覧。 オンラインの時間軸はオフラインの約3ヶ月前とされていたが、「銃器密造」アップデートで導入された機動作戦センター ...

Source: アットウィキ (@WIKI)セキュリティホール memo - 2013.08

捜査員はPCをバッグから取り出す。目当てはPCに保存してある269社、1517機種の防犯カメラのマニュアルだ。そこから、目の前にあるカメラの機種を特定し、 ...

Source: ryukoku.ac.jp一般社団法人日本量子コンピューティング協会 - ニュース

日本量子コンピューティング協会は、量子コンピューティング技術の普及と発展をリードし、日本の産業や学術界における革新的な成長を促進することを使命とします。

Source: 一般社団法人日本量子コンピューティング協会時事の話題2020

『中国では、悪い情報は隠ぺいされる。』 中国の近所にも悪い情報を隠蔽する政権 ... 『コンピュータをはじめとする電子機器にハッキングを仕掛け、マルウェアに感染させて ...

Source: nakata-jp.org

ALL

ALL 広報とマーケティング

広報とマーケティング

Related Discussions

自動車のサイバーセキュリティについて興味深い内容ですね!特に「30秒でハッキング可能」という点に驚きました。業界として、テレマティクスやインフォテインメントシステムの脆弱性対策って、具体的にどんな最新技術が使われているんでしょうか?教えてください!